كيفية تجنب المواقع المزيفة للتعارف والزواج في الخليج

تحديد المواقع المزيفة للتعارف والزواج في الخليج

١. كيفية التعرف على المواقع الاحتيالية

• يجب على الأفراد البحث عن تقييمات وآراء المستخدمين السابقين للموقع.

• ينبغي الانتباه إلى وجود أخطاء لغوية أو تقنية في الموقع قد تدل على عدم مصداقيته.

• من المهم التحقق من سياسة الخصوصية وشروط الاستخدام للموقع لضمان حماية بياناتك الشخصية.

٢. المؤشرات التي تدل على أن الموقع قد يكون مشبوهًا

• يطلب الموقع معلومات حساسة مثل بطاقة الائتمان أو رقم الضمان الاجتماعي دون سبب مقنع.• تواجد صور ومعلومات غير واقعية ومثيرة للاشتباه عند تصفح الموقع.• يعرض الموقع عروضًا مغرية تبدو غير واقعية مثل الزواج السريع أو التعارف بدون جهد.

أهمية البحث والتحقق من الشركة

١. كيفية تحقق مصداقية الموقع

• ينبغي على المستخدمين التحقق من مصداقية الموقع من خلال تحليل البيانات المقدمة ودراستها بعناية.

• من الضروري التأكد من وجود معلومات تجارية وبيانات الاتصال بالشركة متاحة ومحددة بوضوح على الموقع.

• ينبغي الحرص على التأكد من وجود عنوان فعلي للشركة وتأكد من صحته لتجنب المواقع الوهمية.

٢. البحث عن تقييمات وآراء المستخدمين

• يوصى بالبحث عن تقييمات وآراء المستخدمين السابقين للموقع للتعرف على تجاربهم ومدى رضاهم.• من المهم النظر في تجارب المستخدمين الآخرين في استخدام الموقع ومدى انطباقها على احتياجاتك.• يساعد تقييم المستخدمين السابقين في تحديد مدى مصداقية وجودة الخدمة التي يقدمها الموقع.

استخدام المراقبة والضوابط العائلية

١. كيفية تنظيم الخصوصية والسلامة عبر الضوابط العائلية

• ينبغي على الأهل استخدام الضوابط العائلية لتنظيم خصوصية وسلامة أطفالهم عند تصفحهم الإنترنت.

• يُنصح بتحديد القواعد والتوجيهات لاستخدام الإنترنت بأمان مثل تحديد الأوقات المناسبة للاستخدام والمواقع المسموح بها.

• من الضروري التعرف على الخيارات المتاحة في الأجهزة لتفعيل وضبط الضوابط العائلية لمراقبة نشاط الأطفال عبر الإنترنت.

٢. كيفية تجنب المواقع الضارة والمراقبة

• يُنصح بتعليم الأطفال كيفية التعرف على المواقع الضارة والابتعاد عنها للحفاظ على سلامتهم وخصوصيتهم على الإنترنت.• يمكن للأهل تحديد قائمة بالمواقع المسموح بزيارتها ومنع الوصول للمواقع الضارة عبر الضوابط العائلية.• يُنصح بمتابعة نشاط الأطفال على الإنترنت بشكل دوري والتحدث معهم عن تجاربهم لتوجيههم في استخدام الإنترنت بأمان.

التحقق من السياسات والشروط والأحكام

١. أهمية قراءة السياسات والشروط والأحكام

يجب على الأهل أن يحرصوا على قراءة السياسات والشروط والأحكام للمواقع التي يستخدمها أطفالهم لضمان سلامتهم وخصوصيتهم. يساعد ذلك في فهم كيفية جمع البيانات الشخصية واستخدامها وحماية المعلومات من الاستغلال.

٢. ما يجب البحث عنه في شروط الاستخدام لمواقع التعارف

عند التحقق من شروط الاستخدام لمواقع التعارف، ينبغي البحث عن السياسات المتعلقة بحماية البيانات الشخصية والخصوصية، وكيفية التبليغ عن أي انتهاكات، بالإضافة إلى سياسات استخدام الصور والمعلومات الشخصية على الموقع.

التحقق من السياسات والشروط والأحكام

١. أهمية قراءة السياسات والشروط والأحكام

يجب على الأهل أن يحرصوا على قراءة السياسات والشروط والأحكام للمواقع التي يستخدمها أطفالهم لضمان سلامتهم وخصوصيتهم. يساعد ذلك في فهم كيفية جمع البيانات الشخصية واستخدامها وحماية المعلومات من الاستغلال.

٢. ما يجب البحث عنه في شروط الاستخدام لمواقع التعارف

عند التحقق من شروط الاستخدام لمواقع التعارف، ينبغي البحث عن السياسات المتعلقة بحماية البيانات الشخصية والخصوصية، وكيفية التبليغ عن أي انتهاكات، بالإضافة إلى سياسات استخدام الصور والمعلومات الشخصية على الموقع.

.

مشاركة معلومات شخصية بحذر

١. كيفية حماية المعلومات الشخصية عند التسجيل في المواقع

عند التسجيل في المواقع، يجب على المستخدمين الحرص على عدم مشاركة المعلومات الشخصية الحساسة مثل رقم الهوية أو المعلومات المالية دون التأكد من مصداقية الموقع وسياساته في حماية تلك البيانات.

٢. التعامل بحذر مع طلبات المعلومات الشخصية

عندما يُطلب من المستخدمين تقديم معلومات شخصية، يجب التحقق من غرض الطلب وضرورته، وتجنب مشاركة المعلومات الزائدة التي قد تكون غير ضرورية للخدمة المطلوبة. يجب أن يكون التواصل لتبادل المعلومات يتم عبر وسائل آمنة وموثوقة.

تحديث البرامج والحماية

١. أهمية تحديث البرامج لحماية البيانات

يعتبر تحديث البرامج أمرًا حيويًا لحماية البيانات الشخصية من الاختراقات والاستغلال، حيث توفر التحديثات الأمانية تصحيحات للثغرات والثغرات التي يمكن استغلالها من قبل المخترقين للاستيلاء على المعلومات.

٢. استخدام برامج مكافحة الفيروسات للوقاية من الاختراقات

ينبغي على المستخدمين استخدام برامج مكافحة الفيروسات الموثوقة للوقاية من الفيروسات والبرمجيات الخبيثة التي قد تهدد سلامة البيانات الشخصية. توفر هذه البرامج طبقة إضافية من الحماية والأمان لأجهزتهم ومعلوماتهم.

التواصل مع الجهات المختصة

١. الإبلاغ عن المواقع المشبوهة

يُشجع المستخدمون على الإبلاغ عن أي مواقع تبدو مشبوهة أو تثير الشكوك بشأنها، حيث يمكن أن تكون مصادر للتهديدات السيبرانية واختراق البيانات الشخصية. من خلال التبليغ عن تلك المواقع، يمكن العمل على إغلاقها ومنع وصول الآخرين إليها.

٢. استشارة خبراء الأمان الرقمي في حال الشكوك

في حال شعور المستخدمين بالشكوك حيال سلامة بياناتهم الشخصية أو احتمالية تعرضها للخطر، يجب عليهم التواصل مع خبراء الأمان الرقمي للحصول على المشورة والإرشادات اللازمة. يمكن للخبراء تقييم الوضع وتقديم الحلول المناسبة لضمان الحماية الكافية للمعلومات.

الوعي الرقمي والتدريب

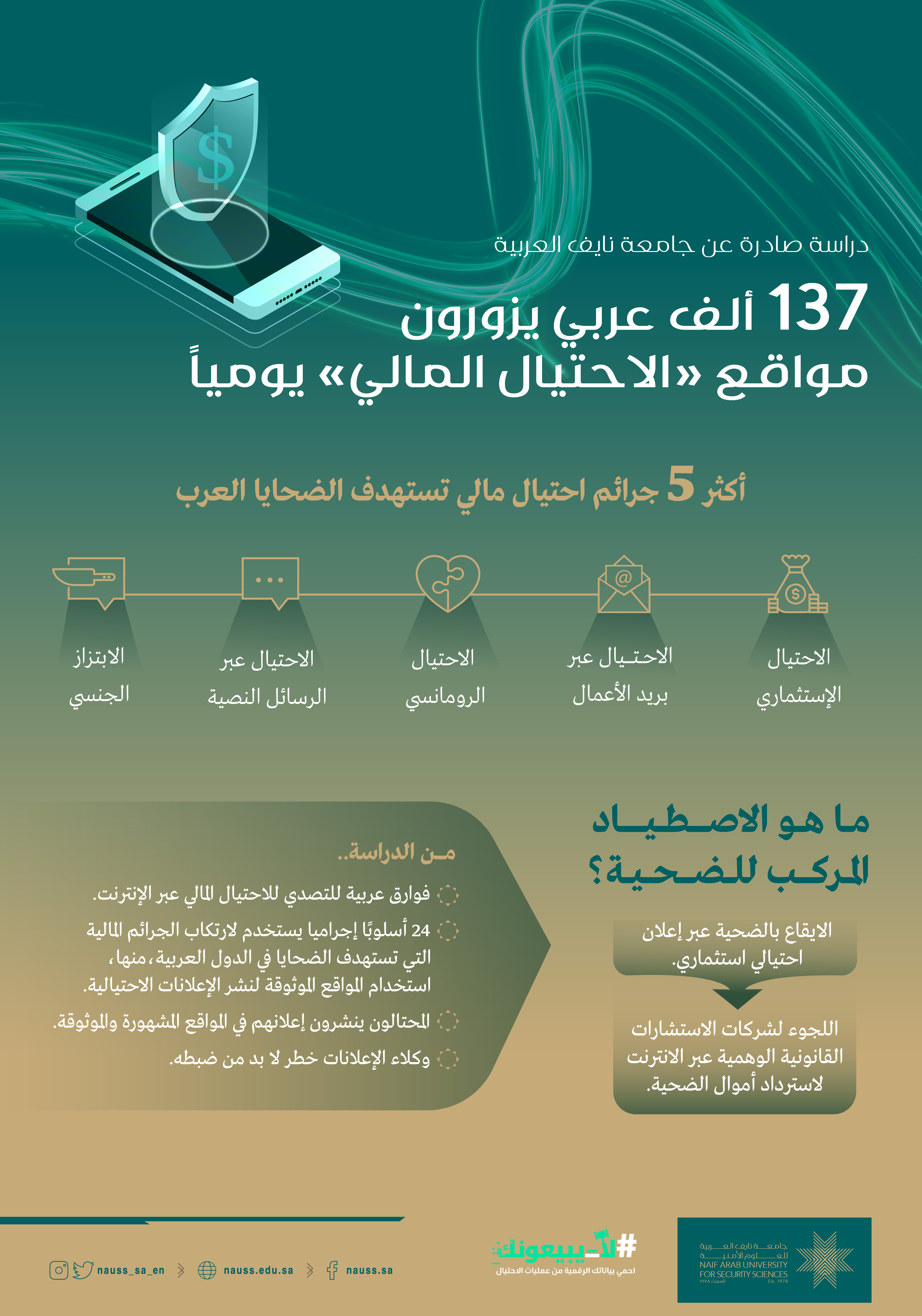

١. التعرف على أساليب الاحتيال الشائعة

يجب على المستخدمين تعلم أنماط الاحتيال الشائعة عبر الإنترنت مثل الرسائل الاحتيالية والصفحات الوهمية التي تهدف إلى سرقة البيانات الشخصية. من خلال التعرف على هذه الأساليب، يمكن للأفراد تجنب الوقوع في الفخ وحماية بياناتهم.

٢. توعية الأفراد بأهمية الحذر عند تعاملهم عبر الإنترنت

ينبغي تعزيز وعي الأفراد بأهمية ممارسة الحذر أثناء تصفح الإنترنت وتبادل المعلومات عبر الشبكة. عليهم تجنب فتح روابط غير معروفة أو تحميل مرفقات من مصادر مشبوهة لتجنب التعرض للتهديدات السيبرانية والاحتيال الإلكتروني.

الوعي الرقمي والتدريب

١. التعرف على أساليب الاحتيال الشائعة

يجب على الأفراد تعلم أنماط الاحتيال الشائعة عبر الإنترنت مثل الرسائل الاحتيالية والصفحات الوهمية التي تهدف إلى سرقة البيانات الشخصية. من خلال التعرف على هذه الأساليب، يمكن للأفراد تجنب الوقوع في الفخ وحماية بياناتهم.

٢. توعية الأفراد بأهمية الحذر عند تعاملهم عبر الإنترنت

ينبغي تعزيز وعي الأفراد بأهمية ممارسة الحذر أثناء تصفح الإنترنت وتبادل المعلومات عبر الشبكة. عليهم تجنب فتح روابط غير معروفة أو تحميل مرفقات من مصادر مشبوهة لتجنب التعرض للتهديدات السيبرانية والاحتيال الإلكتروني.